網(wǎng)站服務(wù)器存在木馬病毒應(yīng)如何處理 計算機數(shù)據(jù)處理及存儲服務(wù)指南

當(dāng)發(fā)現(xiàn)網(wǎng)站服務(wù)器提示存在木馬病毒時,尤其是云服務(wù)器上的站點,這通常意味著網(wǎng)站安全受到嚴(yán)重威脅,可能導(dǎo)致數(shù)據(jù)泄露、服務(wù)中斷甚至法律風(fēng)險。以下為處理此類問題的系統(tǒng)性步驟:

- 立即隔離與評估

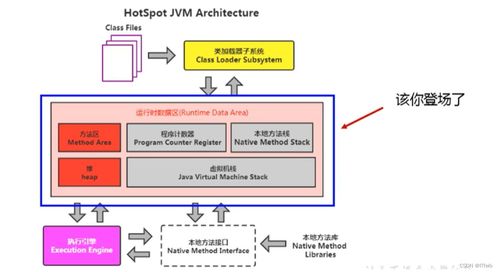

- 斷開受感染服務(wù)器與網(wǎng)絡(luò)的連接,防止病毒擴散到其他系統(tǒng)或影響用戶訪問。

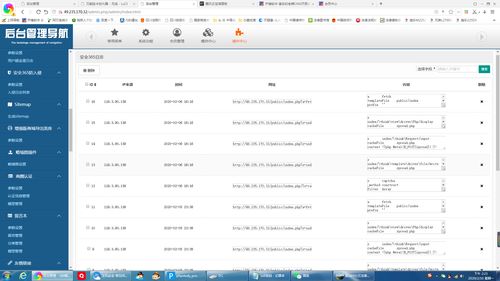

- 檢查病毒提示的具體信息,確定木馬類型和感染范圍,例如是否涉及關(guān)鍵數(shù)據(jù)文件或系統(tǒng)核心組件。

- 備份關(guān)鍵數(shù)據(jù)

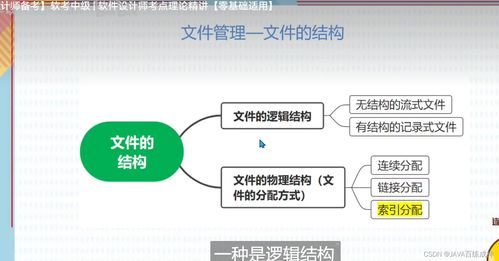

- 在清理前,備份所有重要數(shù)據(jù)(如數(shù)據(jù)庫、配置文件)到安全位置,確保使用干凈的存儲設(shè)備或云存儲服務(wù)。避免備份受感染文件,以防二次污染。

- 掃描和清除木馬

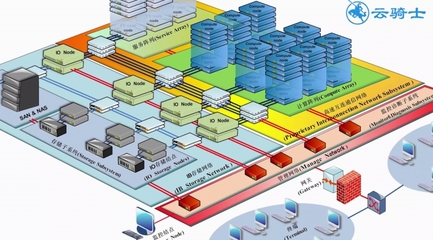

- 使用更新的殺毒軟件(如ClamAV、Norton等)對服務(wù)器進行全面掃描。云服務(wù)器通常提供內(nèi)置安全工具,例如阿里云或AWS的防護服務(wù),可自動檢測和隔離威脅。

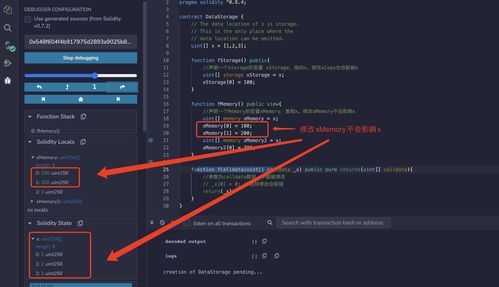

- 手動檢查可疑文件,如未知的腳本或可執(zhí)行文件,并刪除或隔離它們。如果有網(wǎng)站代碼被篡改,需恢復(fù)至干凈的備份版本。

- 修復(fù)系統(tǒng)漏洞

- 分析木馬入侵的途徑,常見原因包括弱密碼、未更新的軟件或插件漏洞。及時修補操作系統(tǒng)、Web服務(wù)器(如Apache、Nginx)和應(yīng)用程序(如WordPress)的安全補丁。

- 強化訪問控制,例如使用復(fù)雜密碼、啟用雙因素認證,并限制不必要的端口和服務(wù)。

- 恢復(fù)與監(jiān)控

- 在確認病毒清除后,逐步恢復(fù)服務(wù)器連接,并測試網(wǎng)站功能是否正常。部署持續(xù)監(jiān)控工具,實時檢測異常活動,防止未來攻擊。

- 對于數(shù)據(jù)處理及存儲服務(wù),建議定期審計日志,使用加密措施保護敏感數(shù)據(jù),并制定應(yīng)急響應(yīng)計劃。

- 預(yù)防措施

- 定期進行安全掃描和滲透測試,使用防火墻和入侵檢測系統(tǒng)。教育團隊成員遵循安全最佳實踐,例如避免下載未經(jīng)驗證的軟件。

- 考慮采用專業(yè)的數(shù)據(jù)處理服務(wù),如云服務(wù)商的安全托管,以降低風(fēng)險。

處理服務(wù)器木馬病毒需快速、系統(tǒng)化行動,并注重預(yù)防。如果技術(shù)能力不足,可尋求專業(yè)計算機服務(wù)公司的支持,確保業(yè)務(wù)連續(xù)性和數(shù)據(jù)完整性。

如若轉(zhuǎn)載,請注明出處:http://www.hnp-water.com/product/905.html

更新時間:2025-11-17 02:25:53